¿Qué es un Software ERP y cómo funciona?

Imagen: Getty Images ¿Qué es un Software ERP y cómo funciona? En la actualidad, la

La ciberseguridad ya no es una opción: se ha convertido en una necesidad estratégica. En la actualidad, los datos y la información se han vuelto indispensables para la toma decisiones y la competitividad de las empresas. Debido a esto, la información empresarial se ha convertido cada vez más en un blanco atractivo para los ciberdelincuentes.

Ya no se trata de una tarea exclusiva del área de tecnología. Hoy, la ciberseguridad es una responsabilidad compartida por toda la organización. Identificar los ataques más comunes es el primer paso para construir una cultura de prevención y reducir los riesgos que pueden comprometer la continuidad operativa y la confianza de los clientes.

A continuación, se describen los ciberataques más frecuentes y algunas recomendaciones clave para fortalecer la seguridad de la información.

El phishing es una técnica de fraude digital que consiste en el envió de correos electrónicos, mensajes, enlaces o sitios falsos que suplantan la identidad de entidades legítimas con el objetivo de obtener información confidencial, como credenciales, contraseñas, datos bancarios o accesos a sistemas internos.

¿Cómo prevenirlo?

Es fundamental capacitar al personal para identificar señales de alerta (errores ortográficos, enlaces sospechosos, remitentes desconocidos, llamadas extrañas) y reforzar el uso de autenticación multifactor, un método que solicita dos o más formas de verificación para acceder a una cuenta, por ejemplo: una contraseña más un código enviado al celular.

Este tipo de malware cifra los archivos de una organización y exige un pago, generalmente en criptomonedas, para restablecer el acceso. Puede afectar gravemente la operatividad del negocio y provocar la pérdida total de información.

¿Cómo prevenirlo?

Realizar copias de seguridad periódicas, mantener el software o los sistemas de información actualizados, evitar descargar archivos desde fuentes no verificadas y contar con soluciones tecnológicas que incluyan mecanismos de respaldo automático y cifrado de datos.

Se trata de ataques en los que se prueban múltiples combinaciones de usuario y contraseña hasta encontrar una que permita el acceso. Este método sigue siendo efectivo cuando las contraseñas son débiles o no se modifican con frecuencia.

¿Cómo prevenirlo?

Utilizar contraseñas robustas (que incluyan letras, números y caracteres especiales), establecer políticas de renovación periódica, evitar reutilizar contraseñas en diferentes sistemas y configurar bloqueos automáticos tras varios intentos fallidos de acceso. Además, puede considerarse la autenticación multifactor como medida adicional.

Se trata de un tipo de ataque en el que se introducen comandos maliciosos en campos de entrada de una página web (como formularios de contacto, buscadores o campos de inicio de sesión) para acceder, modificar o eliminar información en bases de datos. Puede ocurrir cuando las aplicaciones no validan o no filtran adecuadamente los datos ingresados.

¿Cómo prevenirlo?

Controlar lo que se puede ingresar en los formularios: Es importante evitar que los usuarios escriban caracteres peligrosos, como comillas, signos especiales o fragmentos de código.

Hacer pruebas de seguridad con regularidad: Existen herramientas que permiten simular ataques para identificar posibles debilidades en el sistema antes de que sean explotadas.

El malware puede introducirse a través de archivos aparentemente legítimos, como documentos adjuntos, actualizaciones falsas o aplicaciones no oficiales. Una vez dentro, permite robar información, dañar sistemas o facilitar nuevos ataques.

¿Cómo prevenirlo?

Instalar soluciones de seguridad (antivirus, antimalware y firewall) actualizadas, evitar el uso de software pirata o sin licencia, restringir la instalación de programas por parte de usuarios sin permisos y capacitar a los equipos sobre buenas prácticas, como no abrir archivos de remitentes desconocidos o hacer clic en enlaces sospechosos.

No todas las amenazas provienen del exterior. Colaboradores, proveedores o terceros con acceso a sistemas pueden generar incidentes, ya sea por desconocimiento, descuido o intenciones maliciosas.

¿Cómo prevenirlo?

Asignar permisos de acceso según el rol y nivel de responsabilidad de cada usuario, monitorear constantemente los accesos y las actividades dentro del sistema, establecer registros de auditoría y generar alertas ante comportamientos inusuales. La formación continua también es clave para reducir riesgos.

Ninguna organización está completamente a salvo de los ciberataques. Sin embargo, contar con una estrategia preventiva, procesos bien definidos y usuarios capacitados puede marcar la diferencia. Invertir en seguridad, formación y tecnología no solo protege los sistemas, sino también la reputación y la sostenibilidad de cualquier empresa.

Si desea más información, contáctenos.

Imagen: Getty Images ¿Qué es un Software ERP y cómo funciona? En la actualidad, la

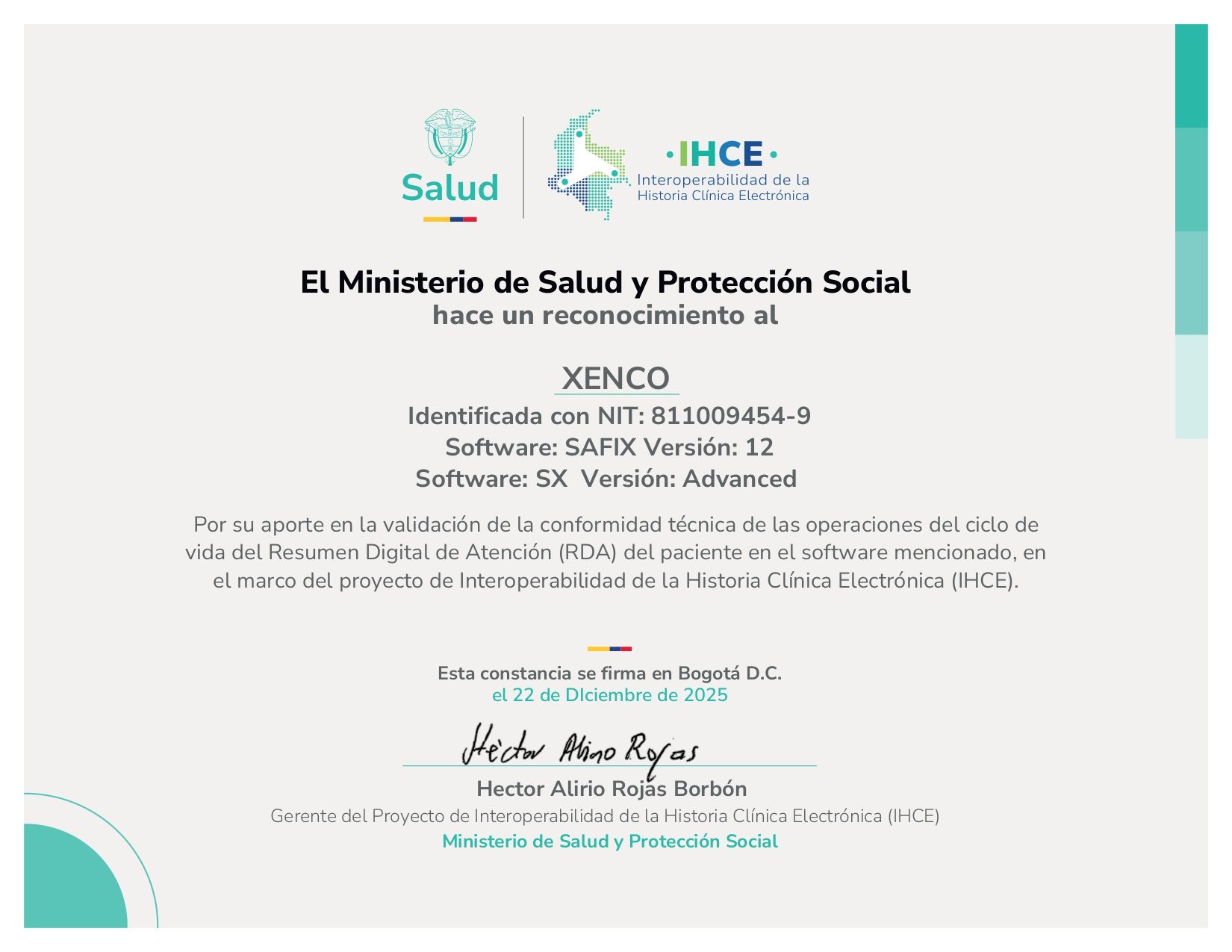

XENCO recibió reconocimiento del Ministerio de Salud por su aporte al proyecto IHCE Recibimos un

Xenco estuvo presente en Med360 compartiendo transformación tecnológica El pasado 24 y 25 de noviembre

Xenco reunió líderes del sector salud en un espacio sobre seguridad de la información Realizamos

Queremos responder tus preguntas y acompañarte en la compra de nuestras soluciones

Las denuncias pueden hacerse de manera anónima y XENCO S.A. no tomará ningún tipo de represalias a quien haga la denuncia, de acuerdo a la ley colombiana